DNS چیست؟ | مزایا و معایب استفاده از DNS در شبکه

این سوال که DNS چیست، ممکن است برای هر یک از شما دوست داران مبحث دامنه و سرور پیش بیاید، در ادامه شما را با انواع DNS و سرویسهای آن، آشنا خواهیم کرد.

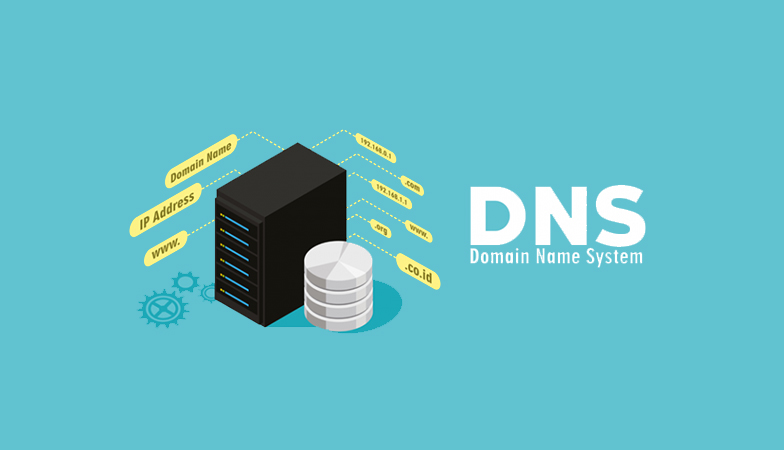

DNS چیست؟

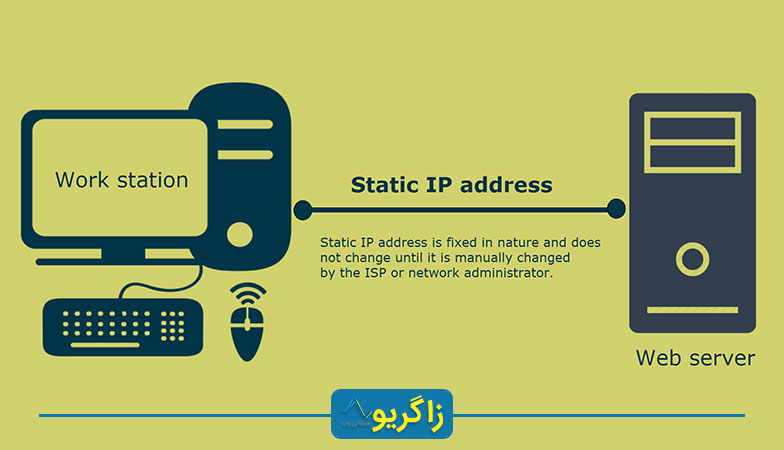

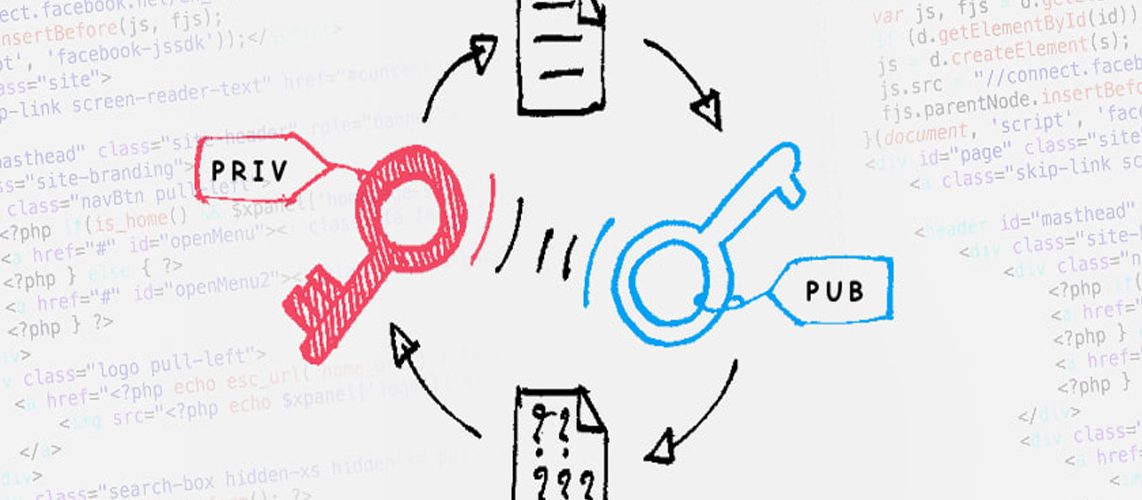

سیستم نام دامنه (DNS)، یک دفترچه تلفن اینترنت است. انسانها از طریق نامهای دامنه، مانند nytimes.com یا espn.com به اطلاعات آنلاین دسترسی دارند. مرورگرهای وب از طریق آدرسهای پروتکل اینترنت(IP) تعامل دارند. DNS نام دامنه را به آدرسهای IP ترجمه میکند، تا مرورگرها بتوانند منابع اینترنتی را بارگیری کنند.

هر دستگاه متصل به اینترنت، دارای یک آدرس IP منحصر به فرد است، که سایر دستگاهها برای یافتن دستگاههای دیگر از آن استفاده میکنند. سرورهای DNS نیاز انسان به حفظ آدرسهای IP مانند: 192.168.1.1 (در IPv4) یا آدرسهای IP پیچیدهتر الفبایی عددی جدیدتر، مانند 2400:cb00:2048:1::c629:d7a2 (در IPv6) را از بین میبرند.

DNS یا Domain Name System، نامهای دامنه قابل خواندن انسان (به عنوان مثال، www.amazon.com) را به آدرسهای IP قابل خواندن توسط ماشین (مثلاً 192.0.2.44) ترجمه میکند.

سیستم نام دامنه (DNS) نام دامنهها را به آدرسهای IP تبدیل میکند، که مرورگرها از آنها برای بارگذاری صفحات اینترنتی استفاده میکنند. هر دستگاهی که به اینترنت متصل است، آدرس IP مخصوص به خود را دارد که توسط سایر دستگاهها برای تعیین مکان دستگاه استفاده میشود. سرورهای DNS این امکان را برای افراد فراهم میکند، که کلمات عادی را در مرورگرهای خود مانند Fortinet.com وارد کنند، بدون اینکه نیازی به پیگیری آدرس IP برای هر وب سایت باشد.

انواع سرور DNS

سرور DNS کامپیوتری است که، فرآیند تفکیک نام در DNS را تکمیل میکند. سرورهای DNS حاوی فایلهای ناحیهای هستند و هنگام پرس و جو، یک سرور DNS به یکی از سه روش زیر پاسخ میدهد:

- سرور دادههای رزولوشن نام، یا IP درخواست شده را برمیگرداند.

- سرور یک اشاره گر را به سرور DNS دیگری برمیگرداند که میتواند درخواست را سرویس دهد.

- سرور نشان میدهد، که دادههای درخواستی را ندارد.

حل کننده DNS (DNS Resolver)

یک DNS حلکننده (تحلیلکننده بازگشتی)، برای دریافت پرسشهای DNS، که شامل یک نام میزبان قابل خواندن توسط انسان مانند «www.example.com» است، طراحی شده است و مسئول ردیابی آدرس IP آن نام میزبان است.

سرور ریشه DNS

سرور ریشه، اولین گام در سفر از نام میزبان به آدرس IP است. سرور ریشه DNS دامنه سطح بالا (TLD) را از درخواست کاربر استخراج میکند – برای مثال www.example.com -… جزئیاتی را برای سرور نام TLD .com ارائه میدهد. به نوبه خود، آن سرور جزئیاتی را برای دامنههای دارای منطقه DNS .com از جمله “example.com” ارائه میدهد.

13 سرور ریشه در سراسر جهان وجود دارد، که با حروف A تا M نشان داده شده است، که توسط سازمانهایی مانند : کنسرسیوم سیستمهای اینترنت، Verisign، ICANN، دانشگاه مریلند و آزمایشگاه تحقیقات ارتش ایالات متحده اداره میشوند.

سرور DNS معتبر

سرورهای سطح بالاتر در سلسله مراتب DNS تعریف میکنند که، کدام سرور DNS سرور نام “معتبر” برای یک نام میزبان خاص است، به این معنی که اطلاعات به روز را برای آن نام میزبان، نگهداری میکند.

مزایا و معایب استفاده از DNS در شبکه

مزایای DNS

به طور کلی DNS تنها سیستمی در سراسر جهان است که میتواند، به شما در مرور اینترنت کمک کند. با تبدیل شدن اینترنت به بخشی جدایی ناپذیر از جامعه، حفظ و نگهداری سرورهای DNS اهمیت فزایندهای پیدا کرده است. بدون آنها، اینترنت وجود نخواهد داشت.

بدون نیاز به حفظ آدرسهای IP – سرورهای DNS راه حل بسیار خوبی برای تبدیل نام دامنه یا زیر دامنه به آدرس IP ارائه میدهند.

تصور کنید چه احساسی دارید که باید آدرسهای IP توییتر، فیسبوک، گوگل یا هر سایت دیگری را که معمولاً روزانه به آن مراجعه میکنید، حفظ کنید. قطعا وحشتناک خواهد بود سیستم آن همچنین باعث میشود، موتورهای جستجو بتوانند اطلاعات را دستهبندی و بایگانی کنند.

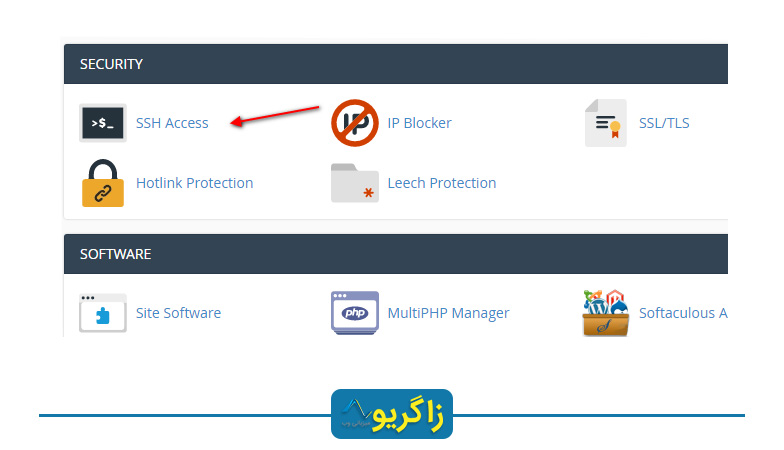

افزایش امنیت سرور

سرورهای DNS یک جزء مهم برای امنیت اتصالات خانه یا محل کار شما هستند. سرورهای DNS، که برای اهداف امنیتی طراحی شدهاند معمولاً اطمینان میدهند، که تلاش برای هک کردن محیط سرور شما قبل از ورود به دستگاه شما خنثی میشود.

با این حال، توجه به این نکته مهم است که کلمه استفاده شده تقویت شده است. این بدان معنی است که برای محافظت از دادههای خود به اقدامات امنیتی دیگری نیاز خواهید داشت، به خصوص اگر سازمانی بزرگ با دادههای بسیار حساس باشد.

سرورهای DNS دارای اتصالات اینترنتی سریع هستند

افراد و سازمانهایی که از سرورهای DNS استفاده میکنند، میتوانند از سرعت اتصال بالا که یکی از ویژگیهای کلیدی در برخی از این سرورها است، استفاده کنند.

معایب DNS

یکی از معایب اصلی DNS، این واقعیت است که رجیستری آن را فقط میتوان از ICANN، یک سازمان غیرانتفاعی با ریشههای مرتبط با یک کشور کنترل کرد. این مفهوم بیطرفی شبکه را به چالش میکشد و در سه دهه اخیر به طور گستردهای تبلیغ شده است.

پرس و جوهای DNS معمولاً هیچ اطلاعاتی در مورد کلاینتهایی که آن را آغاز کردهاند، ندارند.

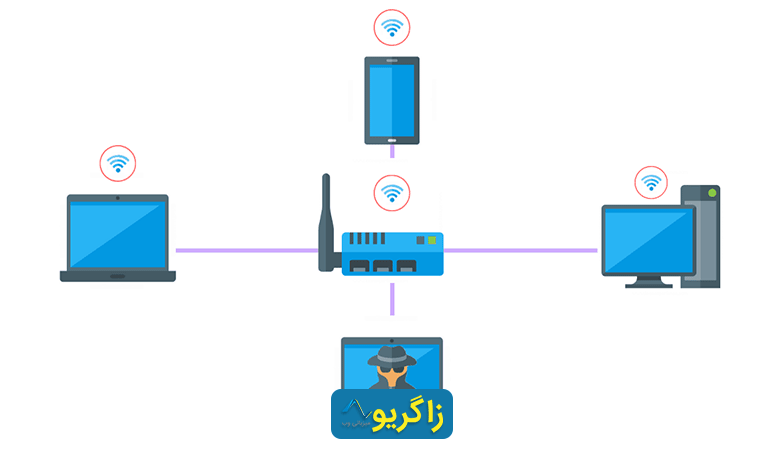

این یکی از دلایل محبوبیت DNS در بین هکرها است. این به این دلیل است که سمت سرور فقط آدرس IP را از جایی که پرس و جو از آنجا آمده است میبیند و گاهی اوقات میتواند توسط هکرها دستکاری شود.

سرورهای DNS بر اساس اصل رابطه Slave-Master هستند. این بدان معنی است که اگر سرور اصلی خراب شود، یا به هر نحوی دستکاری شود، دسترسی به صفحه وب یا پایگاه دادهای که روی سرور میزبانی شده است دشوار خواهد بود.

هکرها نیز از این موضوع به نفع خود استفاده کردهاند. با هدف قرار دادن ماشین سرور و تغییر مسیر به صفحات دیگر، آنها توانستهاند راههایی برای فیشینگ اطلاعات پیدا کنند.

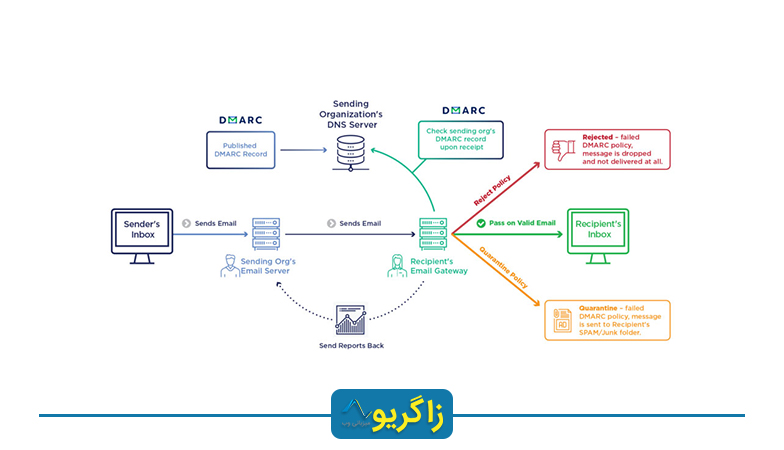

DNS چگونه کار میکند؟

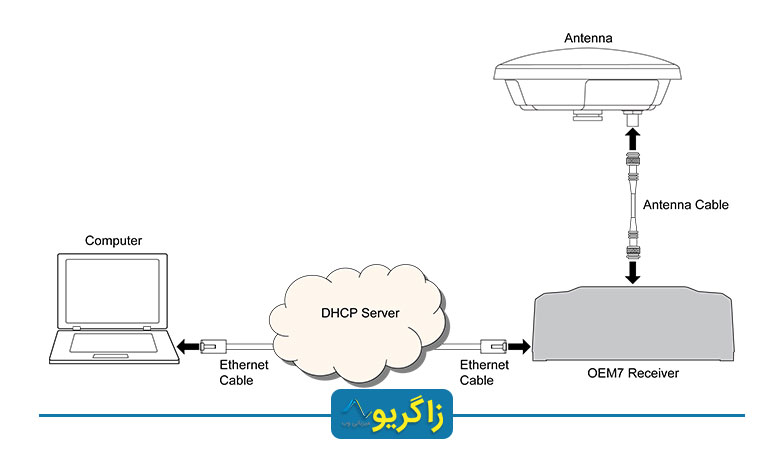

در یک پرس و جو معمولی DNS ،URL تایپ شده توسط کاربر باید از چهار سرور عبور کند، تا آدرس IP ارائه شود. این چهار سرور برای دریافت آدرس IP صحیح به مشتری با یکدیگر کار میکنند و عبارتند از:

Recursor DNS

Recursor DNS، که به آن یک DNS Recursor نیز گفته میشود، درخواست را از سرویس گیرنده DNS دریافت میکند. سپس با دیگر سرورهای DNS ارتباط برقرار میکند تا آدرس IP مناسب را پیدا کند.

پس از اینکه حل کننده درخواست را از مشتری بازیابی میکند، حل کننده مانند خود مشتری عمل میکند. همانطور که این کار را انجام میدهد، پرس و جوهایی ایجاد میکند، که به سه سرور DNS دیگر ارسال میشود:

سرورهای نام ریشه، سرورهای نام دامنه سطح بالا (TLD) و سرورهای نام معتبر.

سرورهای نام ریشه

سرور ریشه، برای منطقه ریشه DNS اینترنت تعیین شده است. وظیفه آن پاسخگویی به درخواستهایی است که برای رکوردها در منطقه ریشه به آن ارسال میشود. با ارسال لیستی از سرورهای نام معتبر که با TLD صحیح مطابقت دارند به درخواستها پاسخ میدهد.

سرورهای نام TLD

یک سرور نام TLD آدرس IP دامنه سطح دوم موجود در نام TLD را نگه میدارد. سپس آدرس IP وب سایت را منتشر میکند و درخواست را به سرور نام دامنه ارسال میکند.

سرورهای نام معتبر

یک سرور نام معتبر، چیزی است که پاسخ واقعی به درخواست DNS شما را میدهد. دو نوع سرور نام معتبر وجود دارد: سرور اصلی یا سرور نام اصلی و سرور برده یا سرور نام ثانویه. سرور اصلی کپیهای اصلی سوابق منطقه را نگه میدارد، در حالی که سرور برده یک کپی دقیق از سرور اصلی است. بار سرور DNS را به اشتراک میگذارد و در صورت خرابی سرور اصلی به عنوان یک پشتیبان عمل میکند.

کلام آخر…

در این مقاله در مورد اینکه DNS چیست و چه معایب و مزایایی دارد، با شما کاربران گرامی صحبت کردیم، اگر احتیاج به خرید دامنه و یا خرید سرور داشتید، میتوانید به زاگریو مراجعه کنید و قبل از خرید، از کارشناسان حرفهای ما به صورت ۲۴ ساعته، مشاوره بگیرید.